О блоге

Только профессиональные системные администраторы. Только highload, только хардкор.

Читатели (7)

LSD alex Black MLarkin apereshein Lazarusdesu Failak3Ускорение работы md raid1

Создавая в линуксе raid1 ожидается, что скорость вырастет в 2 раза — из-за параллельного чтения с обеих (или со всех) дисков зеркала. К сожалению, это не так. Для последовательного чтения одним потоком используется только один диск.

Для того, чтобы добиться таки увеличения производительности — можно сделать хак — создать raid10 вместо raid1, разбив диски дополнительно на две части (допустим это будут sda2, sda3, sdb2 и sdb3)

Порядок разделов в рейдах важен!

Теперь для полного счастья увеличиваем read-ahead дисков

blockdev --setra 512 /dev/sda

blockdev --setra 512 /dev/sdb

И получаем скорость около 2х при чтении =)

Device: rrqm/s wrqm/s r/s w/s rsec/s wsec/s avgrq-sz avgqu-sz await svctm %util

sdb 43077.00 0.00 1387.00 14.00 355712.00 106.00 253.97 1.31 0.94 0.71 98.80

sda 0.00 0.00 0.00 14.00 0.00 106.00 7.57 0.01 0.86 0.86 1.20

md0 0.00 0.00 44464.00 0.00 355712.00 0.00 8.00 0.00 0.00 0.00 0.00

Для того, чтобы добиться таки увеличения производительности — можно сделать хак — создать raid10 вместо raid1, разбив диски дополнительно на две части (допустим это будут sda2, sda3, sdb2 и sdb3)

Порядок разделов в рейдах важен!

mdadm --create /dev/md1 --level=1 -n2 --chunk=256 /dev/sda2 /dev/sdb3

mdadm --create /dev/md2 --level=1 -n2 --chunk=256 /dev/sdb2 /dev/sda3

mdadm --create /dev/md0 --level=0 -n2 --chunk=256 /dev/md1 /dev/md2

Теперь для полного счастья увеличиваем read-ahead дисков

blockdev --setra 512 /dev/sda

blockdev --setra 512 /dev/sdb

И получаем скорость около 2х при чтении =)

- 0

- 17 апреля 2012, 13:20

- admin

- Оставить комментарий

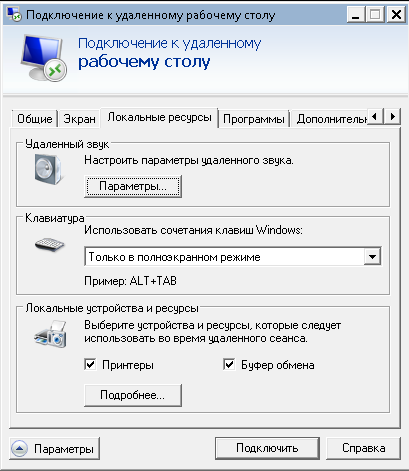

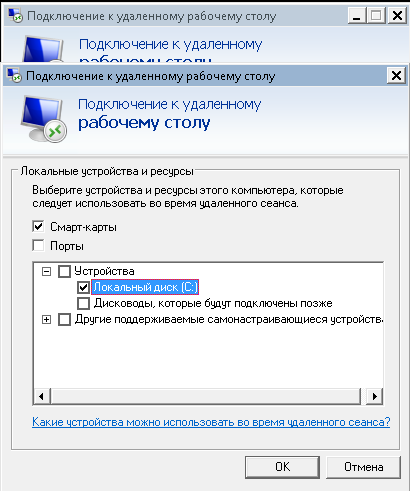

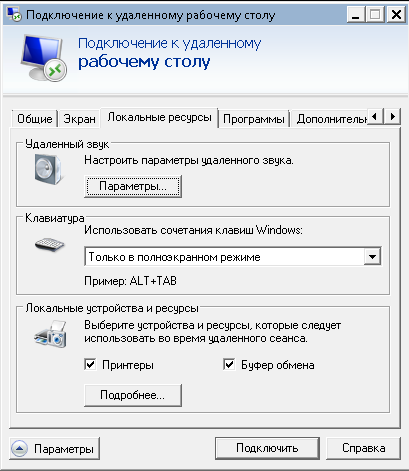

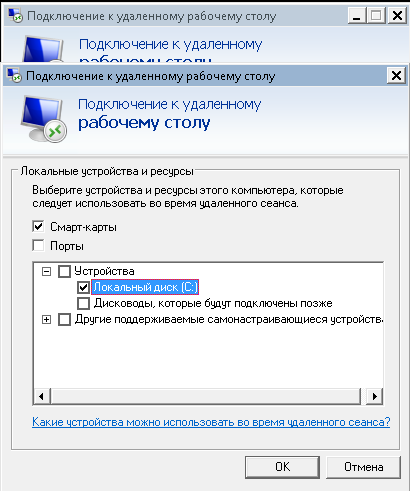

Подключение ресурсов локального компьютера - буфер обмена, жесткий диск, принтер

1. Откройте окно «Подключение к удаленному рабочему столу», нажав кнопку Пуск и выбрав пункты Все программы, Стандартные и Подключение к удаленному рабочему столу.

2. Щелкните Параметры, а затем – вкладку Локальные ресурсы.

3. В разделе Локальные устройства и ресурсы выберите устройства или ресурсы, которые требуется перенаправить. Для отображения дополнительных устройств щелкните Дополнительно.

2. Щелкните Параметры, а затем – вкладку Локальные ресурсы.

3. В разделе Локальные устройства и ресурсы выберите устройства или ресурсы, которые требуется перенаправить. Для отображения дополнительных устройств щелкните Дополнительно.

- 0

- 09 апреля 2012, 18:10

- GreatAlex

- Оставить комментарий

Откат r8169 до r8168

Что делать, если Вы увидели такое сообщение в dmesg на 3-м ядре Linux и отвалилась сеть:

Читать дальше

Apr 2 17:07:26 176.9.127.22 [24477.081238] WARNING: at /build/buildd-linux-2.6_3.2.4-1~bpo60+1-amd64-Ns0wYl/linux-2.6-3.2.4/debian/build/source_amd64_none/net/sched/sch_generic.c:255 dev_watchdog+0xea/0x17e()

Apr 2 17:07:26 176.9.127.22 [24477.084752] Hardware name: System Product Name

Apr 2 17:07:26 176.9.127.22 [24477.086479] NETDEV WATCHDOG: eth0 (r8169): transmit queue 0 timed out

Apr 2 17:07:26 176.9.127.22 [24477.088185] Modules linked in:

Читать дальше

- 0

- 03 апреля 2012, 11:34

- LSD

- Оставить комментарий

Меньше знаешь - крепче спишь

Чтобы не отображать причину аварийного завершения работы Windows,

следует в gpedit.msc

Computer Configuration > Administrative Templates > System > Display Shutdown Event Tracker включить только для рабочих станций. Вот уж неожиданность, если полностью отключить этот параметр, система все равно выкидывает окошко после эпик фейлов

В 2003 в реестр следует внести не проверял, подсказали

Отключить system restore

Computer Configuration > Administrative Templates > System > System Restore включить Turn Off System Restore

следует в gpedit.msc

Computer Configuration > Administrative Templates > System > Display Shutdown Event Tracker включить только для рабочих станций. Вот уж неожиданность, если полностью отключить этот параметр, система все равно выкидывает окошко после эпик фейлов

В 2003 в реестр следует внести не проверял, подсказали

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows NT\Reliability]

"ShutdownReasonOn"=dword:00000000

Отключить system restore

Computer Configuration > Administrative Templates > System > System Restore включить Turn Off System Restore

- 0

- 30 марта 2012, 01:29

- LSD

- Оставить комментарий

Память в линуксе

total: Вся доступная память, за вычетом съеденной ядром.

used: Память, как-то используемая. Обычно очень близко к total.

free: Память, никак не используемая. Обычно близка к нулю.

shared: Суммарный объем разделяемой памяти по всем использующим ее программам.

buffers: Дисковые буфера (кэш). Используются при I/O помимо VM.

Cached: VM кэш.

Таким образом, полностью свободная память не показатель, приложениям может быть выделена память после сброса кэша.

used: Память, как-то используемая. Обычно очень близко к total.

free: Память, никак не используемая. Обычно близка к нулю.

shared: Суммарный объем разделяемой памяти по всем использующим ее программам.

buffers: Дисковые буфера (кэш). Используются при I/O помимо VM.

Cached: VM кэш.

Таким образом, полностью свободная память не показатель, приложениям может быть выделена память после сброса кэша.

- 0

- 23 марта 2012, 02:36

- LSD

- Оставить комментарий

Загрузка сети и диска в Linux

МастХэв.

Две невероятно полезные команды системного администратора для анализа узких мест ситемы:

Проверка текущей нагрузки на дисковую подсистему

Для подробного анализа производительности, например, диска dm-108 запускается команда. Ключ -m переводит все в мегабайты

Проверка текущей загрузки сети

iftop недоступен по-умолчанию, для этого следует установить пакет

aptitude install iftop

Две невероятно полезные команды системного администратора для анализа узких мест ситемы:

Проверка текущей нагрузки на дисковую подсистему

iostat -x 1Для подробного анализа производительности, например, диска dm-108 запускается команда. Ключ -m переводит все в мегабайты

iostat -x -m dm-108 1Проверка текущей загрузки сети

iftop -niftop недоступен по-умолчанию, для этого следует установить пакет

aptitude install iftop

- 0

- 21 марта 2012, 17:22

- LSD

- Оставить комментарий

Сборка deb-пакета ядра xen-amd64 с патчами dm-ioband и blkio-cgroup

0. Обновляем списки пакетов

1. Устанавливаем необходимые для сборки пакеты

2.

3. Добываем исходники текущего ядра со всеми патчами (версия со временем будет расти)

Читать дальше

apt-get update1. Устанавливаем необходимые для сборки пакеты

apt-get install build-essential fakeroot ncurses-dev dpkg-dev devscripts2.

mkdir new_kernel; cd new_kernel3. Добываем исходники текущего ядра со всеми патчами (версия со временем будет расти)

apt-get source linux-image-2.6.32-5-xen-amd64Читать дальше

- 0

- 21 марта 2012, 10:29

- admin

- Оставить комментарий

ms12-020 Срочно обновляться!

Майкрософт выпустила обновление, устраняющее грубейшую ошибку в протоколе RDP

technet.microsoft.com/ru-ru/security/bulletin/ms12-020

Наиболее серьезная из этих уязвимостей делает возможным удаленное выполнение кода, если злоумышленник отправляет уязвимой системе последовательность специально созданных пакетов RDP

Уже выпущены публичные эксплоиты и тысячи школьников ринулись взламывать необновленные системы.

Первая массовая атака замечена вечером 19.03.2012. Необновленные системы съедают все имеющееся CPU.

Вывод:

— Не держите rdp на стандартном порту

— Пользуйтесь только официальными системами

— Чаще обновляйтесь

technet.microsoft.com/ru-ru/security/bulletin/ms12-020

Наиболее серьезная из этих уязвимостей делает возможным удаленное выполнение кода, если злоумышленник отправляет уязвимой системе последовательность специально созданных пакетов RDP

Уже выпущены публичные эксплоиты и тысячи школьников ринулись взламывать необновленные системы.

Первая массовая атака замечена вечером 19.03.2012. Необновленные системы съедают все имеющееся CPU.

Вывод:

— Не держите rdp на стандартном порту

— Пользуйтесь только официальными системами

— Чаще обновляйтесь

- 0

- 20 марта 2012, 15:50

- LSD

- Оставить комментарий

client intended to send too large body

Открываем конфиг:

vim /etc/nginx/sites-enabled/www.site.ru.conf

Добавляем:

client_max_body_size 20m;

Перезапускаем Nginx:

/etc/init.d/nginx reload

vim /etc/nginx/sites-enabled/www.site.ru.conf

Добавляем:

client_max_body_size 20m;

Перезапускаем Nginx:

/etc/init.d/nginx reload

- 0

- 18 марта 2012, 15:23

- LSD

- Оставить комментарий

Ограничение числа подключений посредством IPTABLES

4 запроса в 5 секунд

iptables -A INPUT -i eth0 -p tcp -m tcp --dport 80 -m state --state NEW -m recent --update --seconds 5 --hitcount 4 --name DEFAULT --rsource -j DROP

iptables -A INPUT -i eth0 -p tcp -m tcp --dport 80 -m state --state NEW -m recent --set --name DEFAULT --rsource

iptables -A INPUT -i eth0 -p tcp -m tcp --dport 80 -m state --state NEW -m recent --update --seconds 5 --hitcount 4 --name DEFAULT --rsource -j DROP

iptables -A INPUT -i eth0 -p tcp -m tcp --dport 80 -m state --state NEW -m recent --set --name DEFAULT --rsource

- 0

- 17 марта 2012, 22:07

- LSD

- Оставить комментарий

![Закрытый блог [x]](https://blog.vpsville.ru/templates/skin/new-jquery/images/lock.png)